Die für Phishing-Attacken am meisten imitierten Markennamen kommen aus dem Technologiesektor. CPR hat zudem Fälschungen von PayPal, Facebook, Nike, Adidas und diversen Luxusmarken beobachtet.

Check Point Research (CPR), die Threat Intelligence-Abteilung von Check Point® Software Technologies Ltd., hat ihr aktuelles Brand Phishing Ranking für Q4 2024 veröffentlicht. Der Bericht hebt die Marken hervor, die von Cyberkriminellen am häufigsten nachgeahmt werden, um persönliche Informationen und Zahlungsdaten zu stehlen, und unterstreicht die anhaltende Bedrohung durch Phishing-Angriffe.

Im vierten Quartal 2024 blieb Microsoft mit 32 Prozent die am häufigsten nachgeahmte Marke. Apple behauptete den zweiten Platz mit 12 Prozent, während Google seinen dritten Platz mit ebenfalls 12 Prozent aber einem etwas niedrigeren Wert auf der Nachkommastelle beibehielt. LinkedIn tauchte nach einer kurzen Abwesenheit wieder auf Platz vier der Liste auf. Der Technologiesektor erwies sich als die am häufigsten betroffene Branche, gefolgt von sozialen Netzwerken und dem Einzelhandel.

Omer Dembinsky, Data Group Manager bei Check Point Software, kommentiert: «Die Hartnäckigkeit von Brand Phishing-Angriffen unterstreicht die Bedeutung von Benutzerschulungen und fortschrittlichen Sicherheitsmassnahmen. Die Überprüfung von E-Mail-Quellen, die Vermeidung unbekannter Links und die Aktivierung der Multi-Faktor-Authentifizierung (MFA) sind entscheidende Schritte, um persönliche und finanzielle Daten vor Bedrohungen zu schützen, die sich in stetigem Wandel befinden.»

Top Phishing-Marken

Nachfolgend sind die Top 10 der Marken gelistet, geordnet nach ihrem Gesamtanteil bei Phishing-Attacken im vierten Quartal 2024:

1. Microsoft – 32 %

2. Apple – 12 %

3. Google – 12 %

4. LinkedIn – 11 %

5. Alibaba – 4 %

6. WhatsApp – 2 %

7. Amazon – 2 %

8. Twitter – 2 %

9. Facebook – 2 %

10. Adobe – 1 %

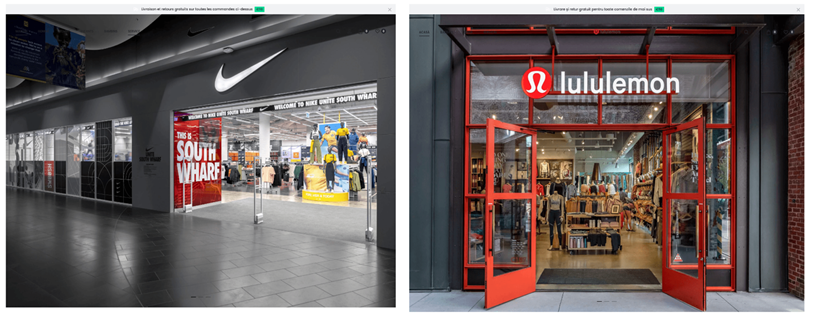

Fake-Domains von Nike, Adidas, Hugo Boss und Ralph Lauren

Während der Weihnachtszeit zielten mehrere Phishing-Kampagnen auf Käufer ab, indem sie die Websites bekannter Bekleidungsmarken imitierten. So wurden beispielsweise Domains wie nike-blazers[.]fr, nike-blazer[.]fr und nike-air-max[.]fr so gestaltet, dass sie den Nutzern vorgaukelten, es handle sich um offizielle Nike-Plattformen (siehe Abbildung 1). Diese betrügerischen Websites ahmen das Logo der Marke nach und locken ihre Opfer mit unrealistisch niedrigen Preisen zum Kauf. Ihr Ziel ist es, die Nutzer dazu zu bringen, sensible Informationen wie Anmelde- und persönliche Daten preiszugeben, damit die Hacker diese stehlen können.

Weitere Beispiele inklusive der Fake-Domains sind:

- Adidas – adidasyeezy[.]co[.]no, adidassamba[.]com[.]mx, adidasyeezy[.]ro und adidas-predator[.]fr

- LuluLemon – lululemons[.]ro (siehe Abbildung 1)

- Hugo Boss – www[.]hugoboss-turkiye[.]com[.]tr, hugobosssrbija[.]net und www[.]hugoboss-colombia[.]com[.]co

- Erraten – www[.]erraten-indien[.]in

- Ralph Lauren – www[.]ralphlaurenmexico[.]com[.]mx

Abbildung 1: Fake-Websites von Nike und LuluLemon werben mit Fotos existierender Filialen.

(Quelle: Check Point Software Technologies Inc.)

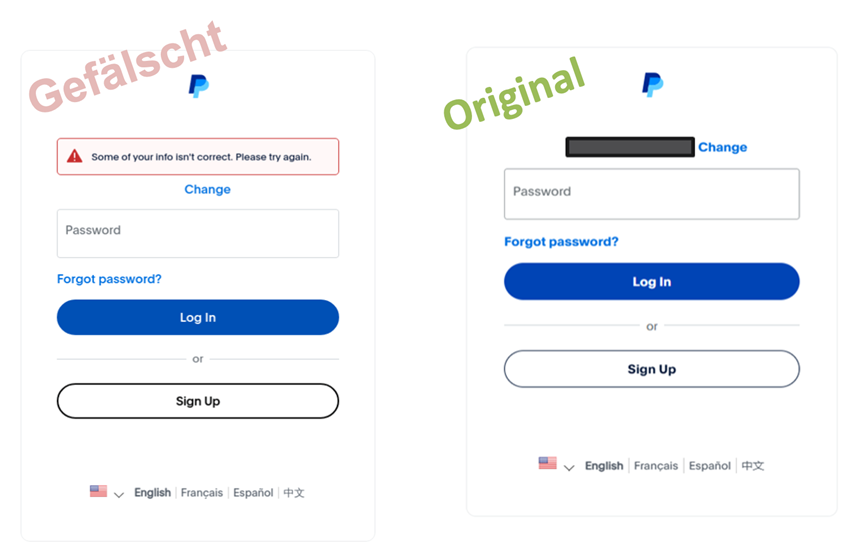

Gefälschte PayPal-Anmeldeseite zum Abschöpfen von Login-Daten

CPR hat zudem eine bösartige Phishing-Webseite identifiziert, die sich unter der Domain wallet-paypal[.]com als der bekannte Online-Zahlungsdienstleister PayPal ausgibt (Abbildung 2). Diese gefälschte Website imitiert die Anmeldeseite von PayPal, einschliesslich des offiziellen Logos, um Nutzer zu täuschen. Indem sie ein falsches Gefühl der Legitimität erweckt, werden die Opfer dazu verleitet, sich anzumelden oder zu registrieren, woraufhin ihre persönlichen Daten abgeschöpft werden.

Abbildung 2: PayPal: Phishing-Seite (links), Original-Anmeldeseite (rechts).

(Quelle: Check Point Software Technologies Inc.)

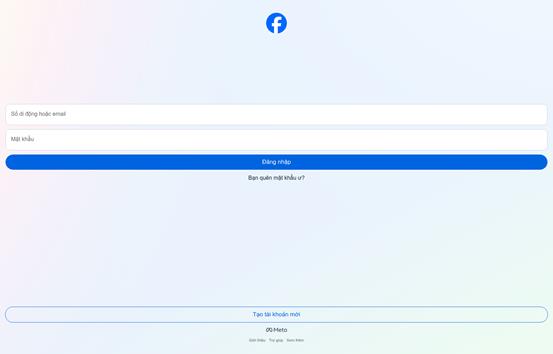

Facebook-Identifizierung

Im letzten Quartal 2024 identifizierte CPR eine betrügerische Website (svfacebook[.]click), die die Facebook-Anmeldeseite imitieren sollte. Diese forderte die Opfer auf, persönliche Daten wie ihre

E-Mail-Adresse und ihr Passwort einzugeben. Obwohl die Domain nicht mehr auf eine aktive Webseite verweist, wurde sie erst kürzlich erstellt und hatte zuvor mehrere Subdomains gehostet, die die Anmeldeseite von Facebook imitierten.

Abbildung 3: Nachahmung eines Login-Fensters von Facebook.

(Quelle: Check Point Software Technologies Inc.)

Angesichts der ständigen Zunahme von Phishing-Versuchen, die auf weltweit bekannte Marken abzielen, müssen Benutzer wachsam bleiben und proaktiv bewährte Sicherheitsverfahren anwenden. Die Installation aktueller Sicherheitssoftware, das Erkennen verdächtiger Muster in unaufgeforderten Nachrichten und E-Mails sowie die Vermeidung von Interaktionen mit verdächtigen Websites können das Risiko, Opfer von Phishing-Versuchen zu werden, erheblich verringern.

Weitere Informationen finden Sie im Check Point Blog.